Catalog:

一.概要编辑

本マニュアルでは、SAML 認証を介してポータルにログインする必要がある使用者向けに、SAML Single Sign-On プラグインを設置する手順について紹介します。

使用者は、SAML Single Sign-On プラグインをダウンロードして、コード無しで SAML 認証を介して Data Decision System にログインする効果を簡単かつ迅速に実現することができます。

注:リモートデザインの際はデフォルトでSAML認証をせずに自動でログインできます。

二.機能紹介编辑

1.プラグインのダウンロード

スタッフに連絡し、プラグインのパッケージを取得します。

プラグインをインストールする方法は、プラグインのインストールをご参照ください。

2.設定画面の概要

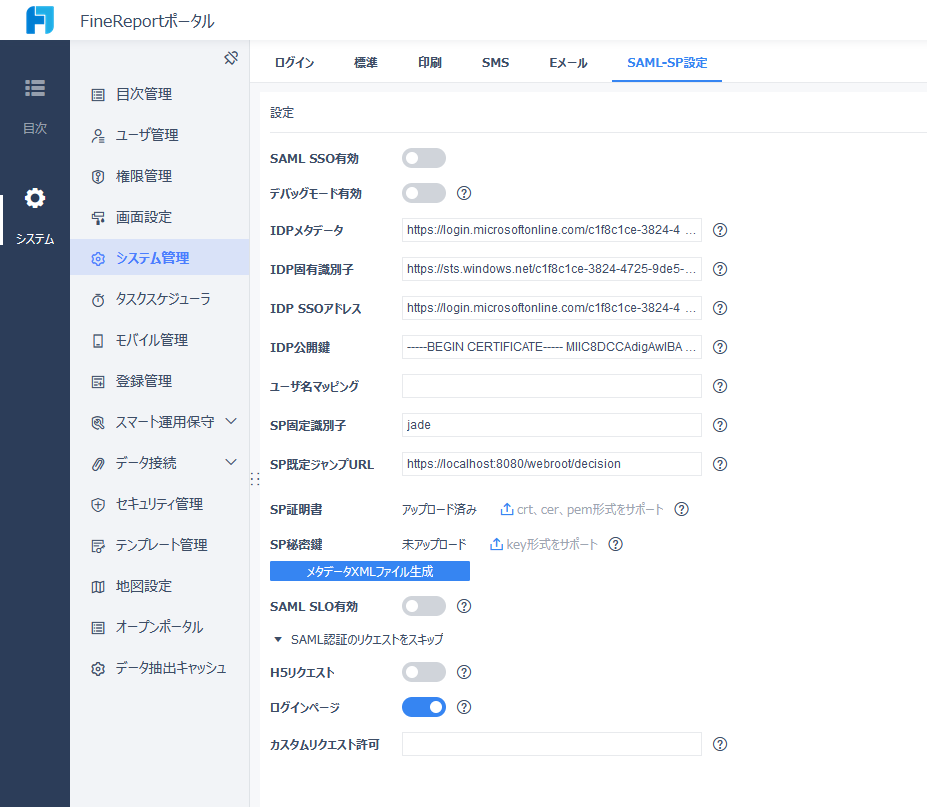

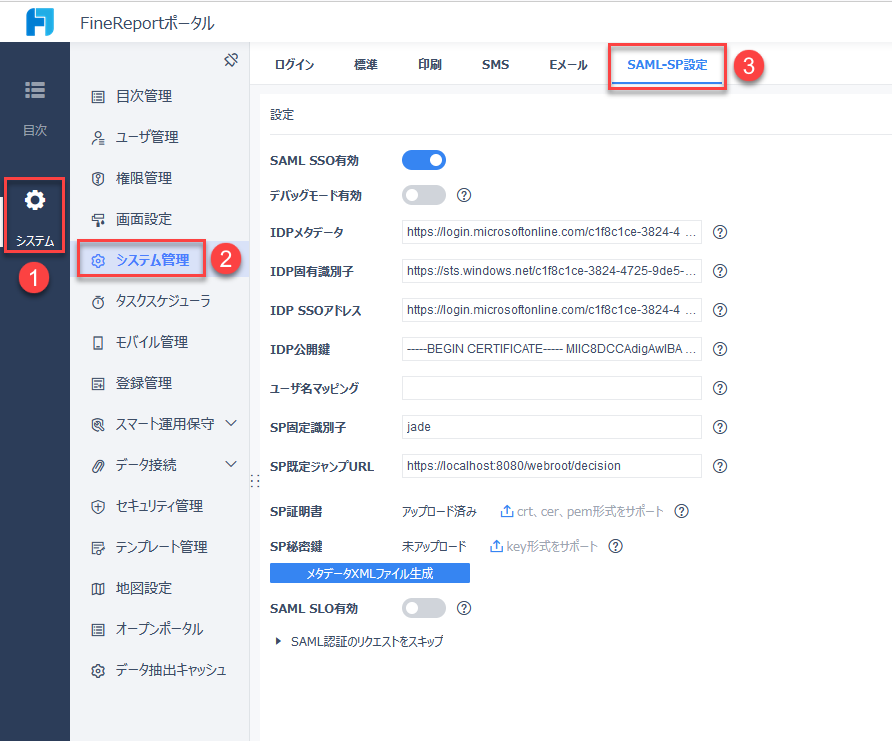

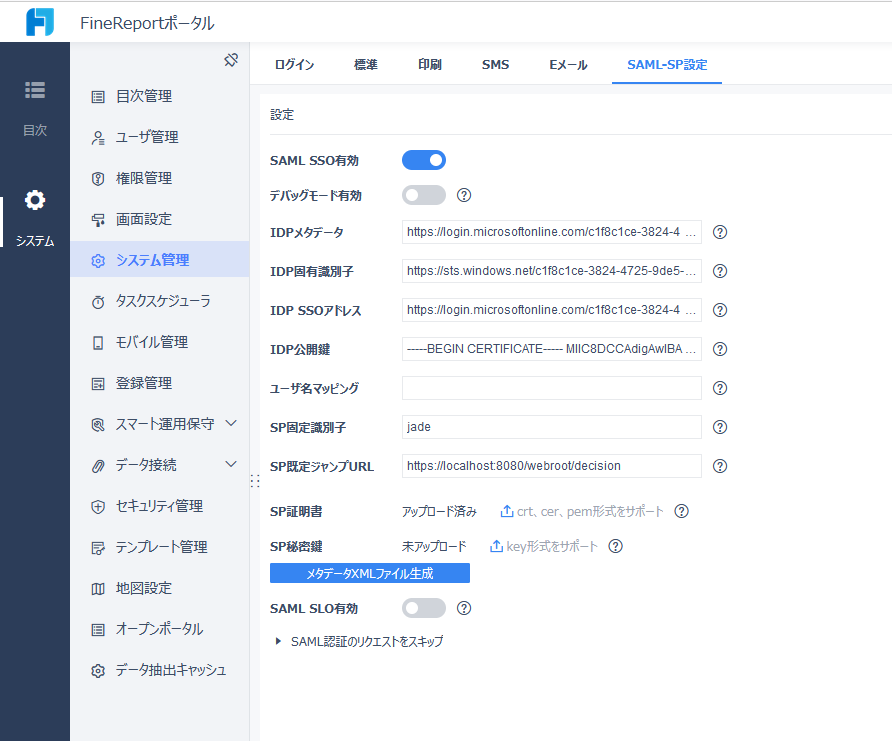

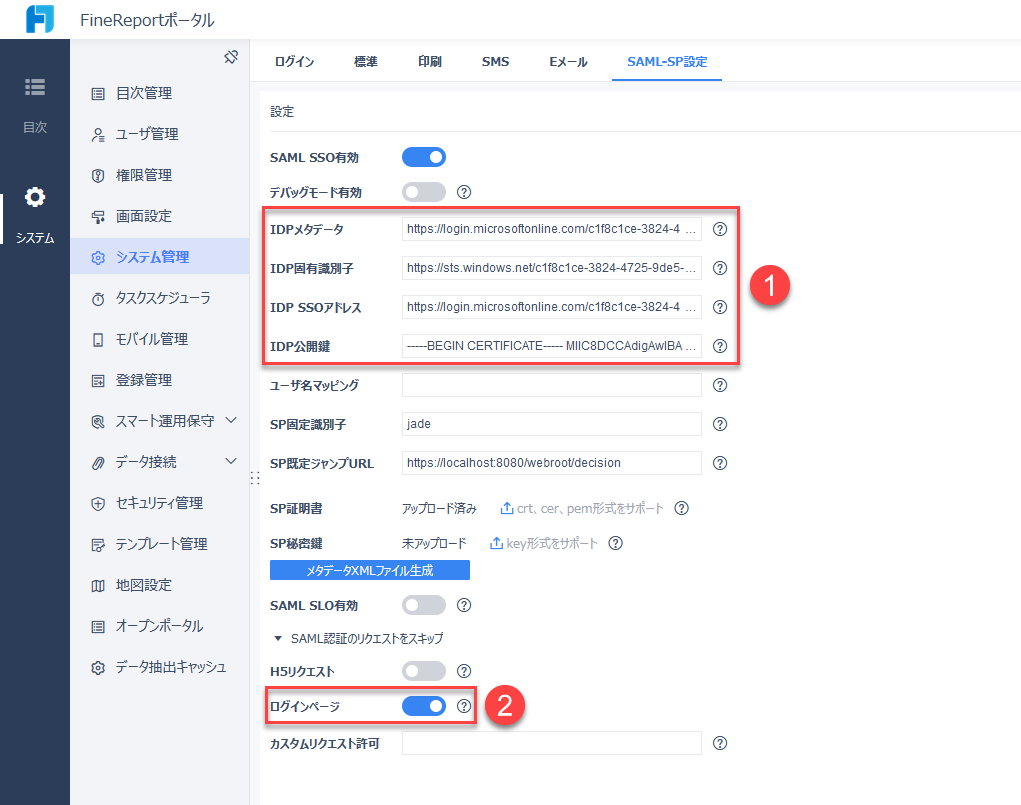

プラグインは即時に有効になりますので、FineReport を再起動する必要はありません。スーパー管理者としてポータルにログインし、システム-システム管理をクリックし、SAML-SP設定の設定画面に入ります。

以下の点にご注意ください。

設定画面に入るためには、[システム]を管理する権限が必要です。

ホットディプロイが可能で、プラグインをインストールしてからすぐに使用できます。

設定を変更した後はプロジェクトを再起動する必要がありません。

三.操作手順编辑

1.SQMLログインを有効にする

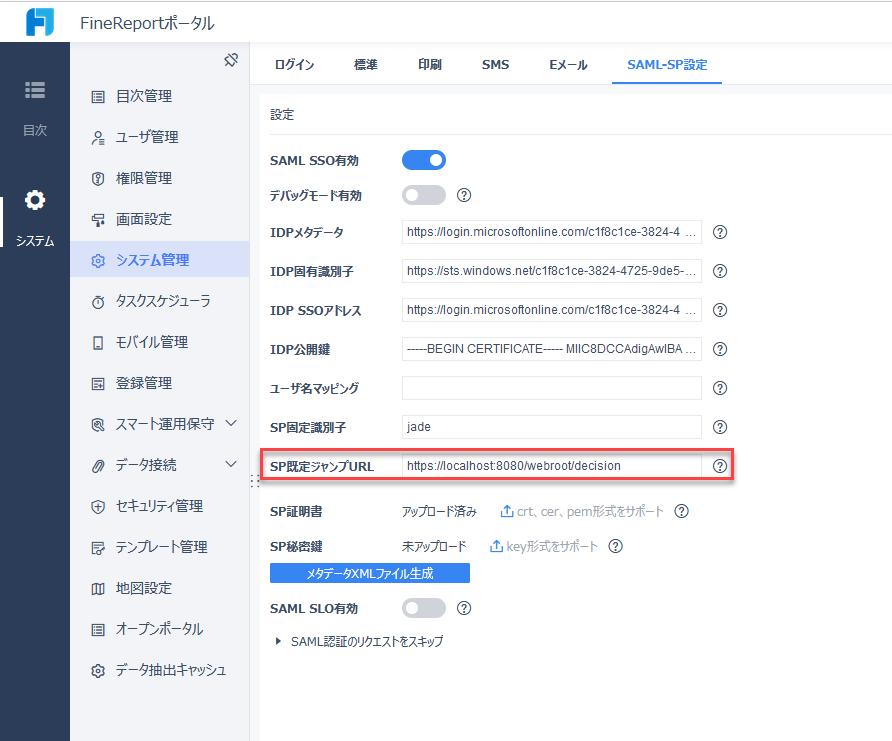

SAML SSO 有効をクリックします。以下の画像の通りです。

2.SAML設定

| 設定項目 | 説明 | タイプ |

|---|---|---|

| Enable saml single sign on | クリックすると、SAMLシングルサインオンが有効になります。 有効にすると、filterが有効になり、ポータルにログインする時はSSO方式で認証されます。 ホットローディングのため、再起動は不要です。 | - |

| デバッグモード有効 | デバッグに用いられます。有効後、システムログにこの機能のデバッグ関係のログが追加されます。ログはユーザID、メールなどの情報を含む可能性があります。 | - |

| IDP meta-data | 認証ツールから提供されたオリジナルのIDPメタデータ 通常はxml形式のページで、ここにはそのページがあるアドレスを記入する。 | 必須 |

| IDP Entity-ID | 認証ツールから提供されたIDP一意な識別子 IDPメタデータからキーワードentityIDを検索する方法を推奨します。 | 必須 |

| IDP SSO Address | フィルターがジャンプするIDPアドレス IDPプログラムによって取得方法が異なります。 | 必須 |

| IDP Public Key | IDP から送信されるアサーションの暗号化に使用される公開鍵 IDP メタデータからキーワードds:X509Certificateを検索する方法を推奨します。 | 必須 |

| Username Mapping | ||

四.例示:AzureAD编辑

1.

1.

2.

3.

4.

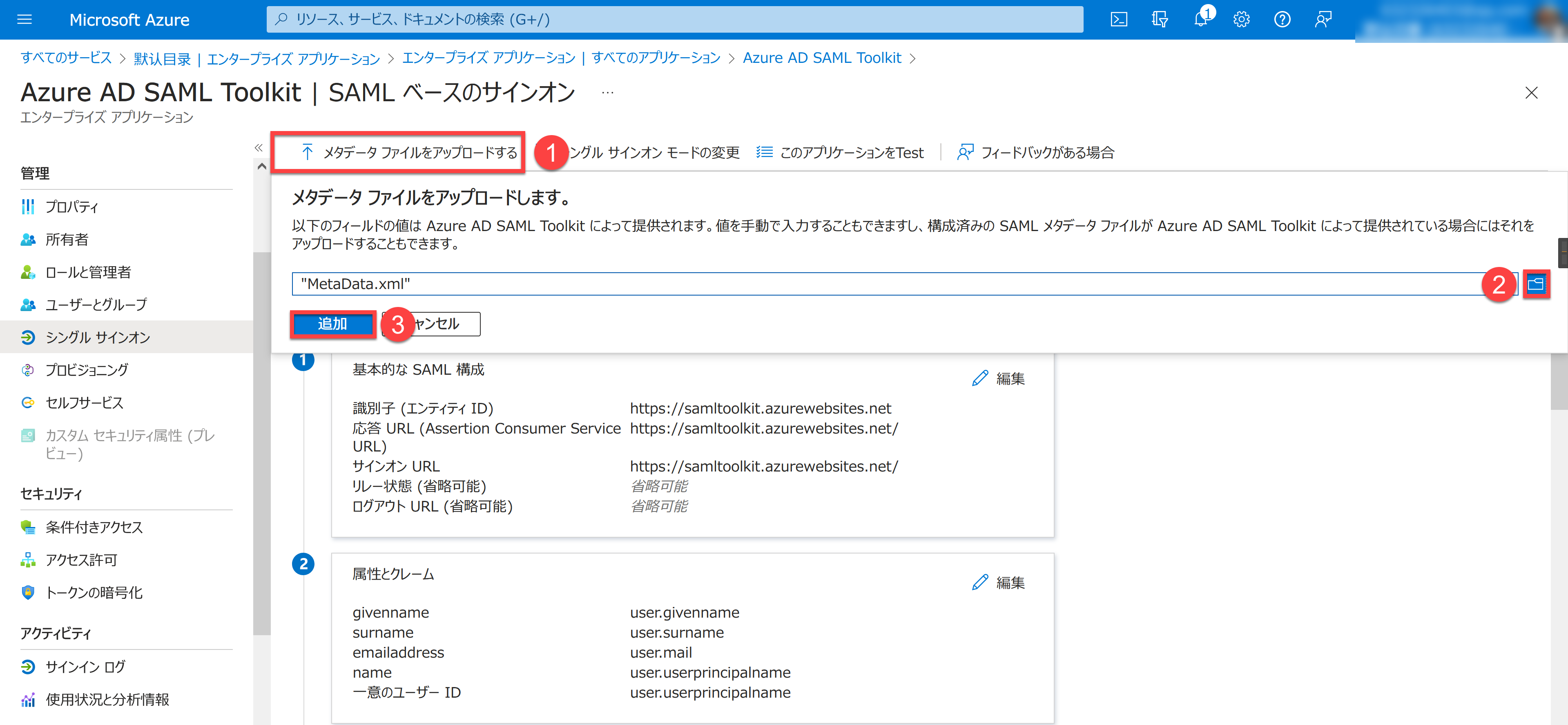

2.AzureADでメタデータファイルをアップロード

2.FineReport管理ポータルの設定項目ヲ取得する

| 設定項目 | AzureAD情報 |

|---|---|

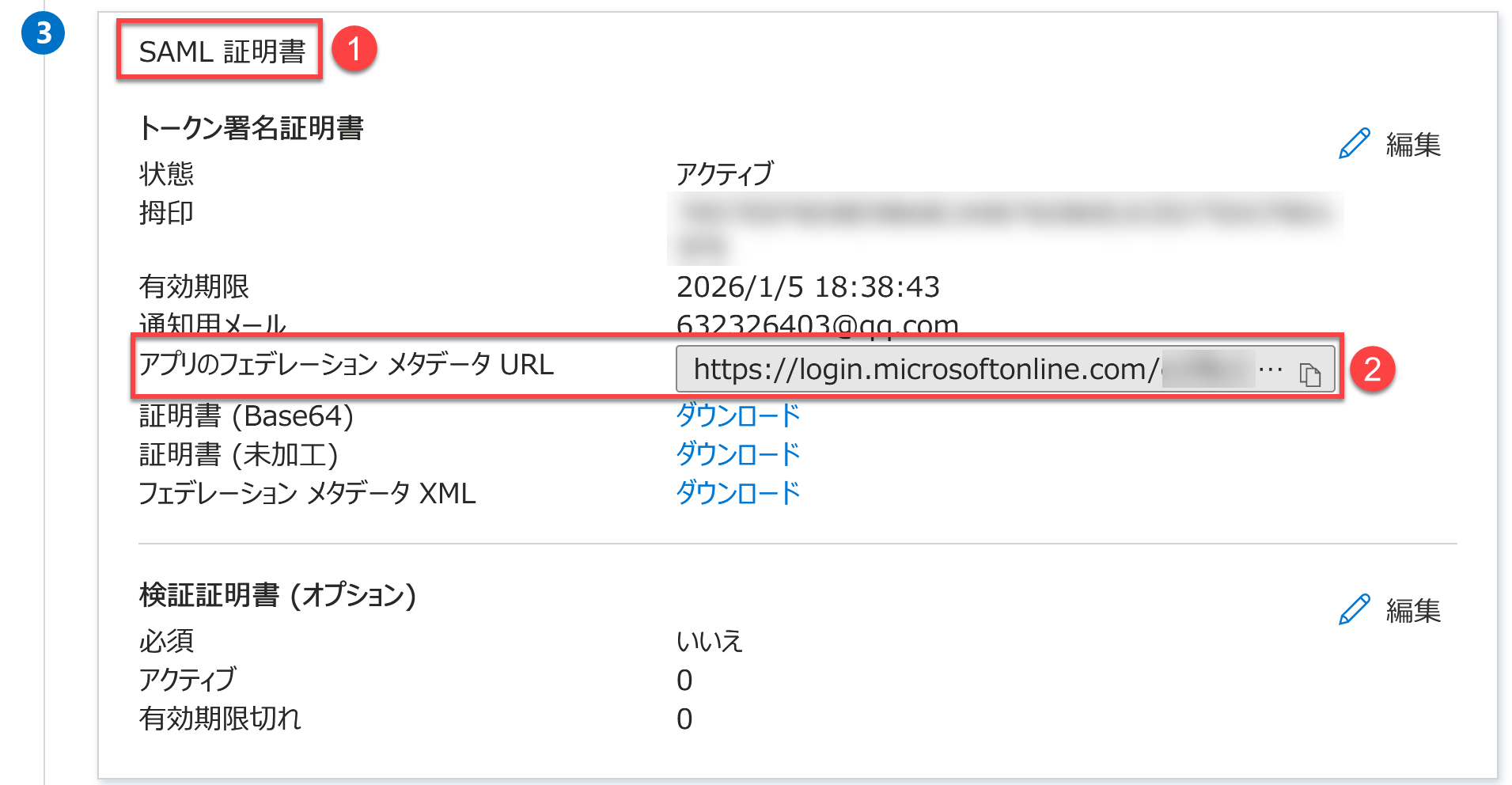

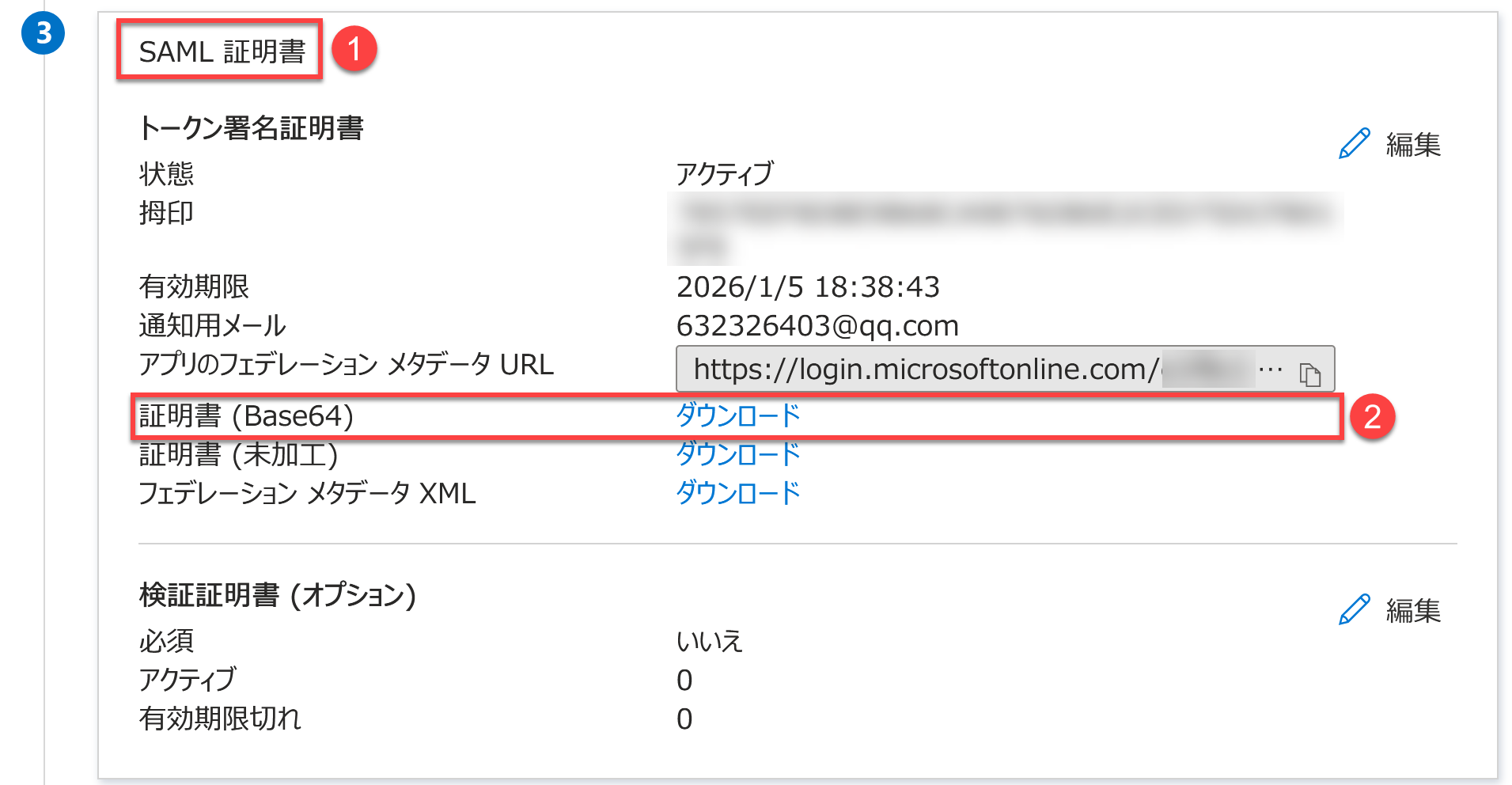

| IDPメタデータ | アプリのフェデレーション メタデータ URL

|

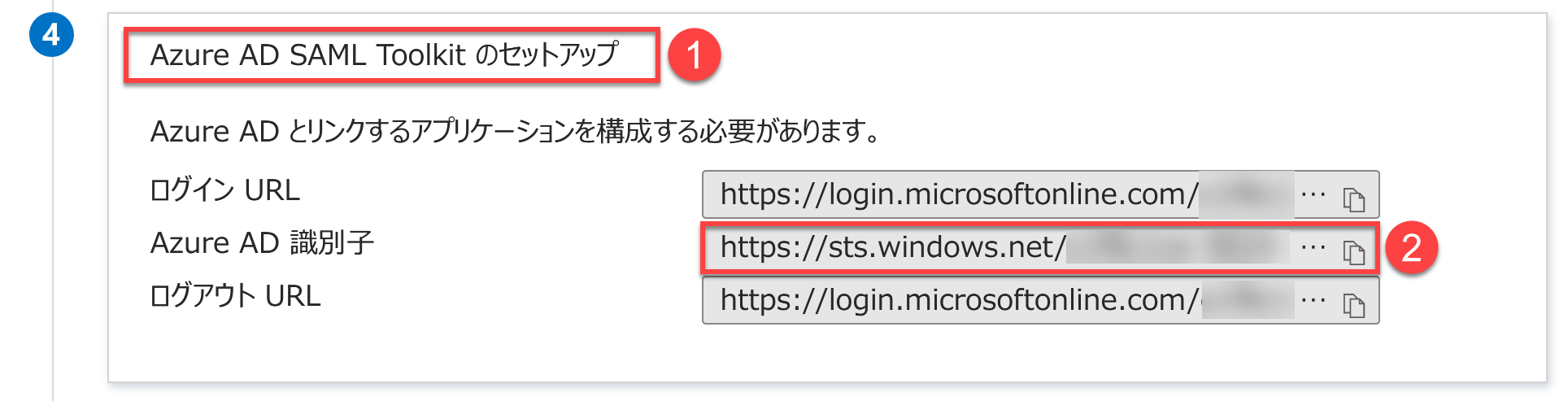

| IDP固有識別子 | Azure AD 識別子

|

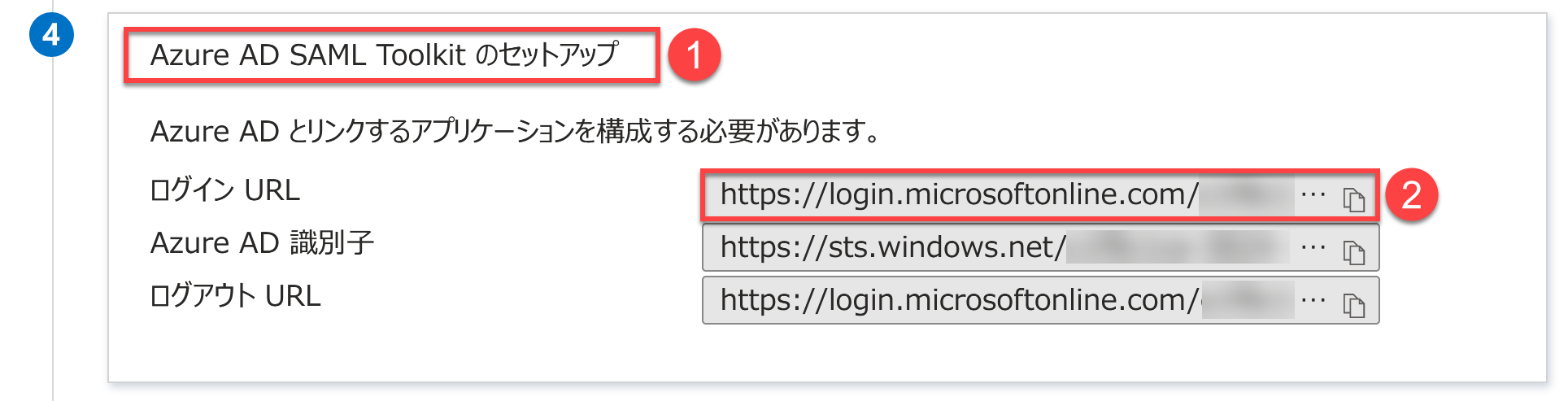

| IDP SSOアドレス | ログイン URL

|

| IDP公開鍵 | 証明書(Base64)

|

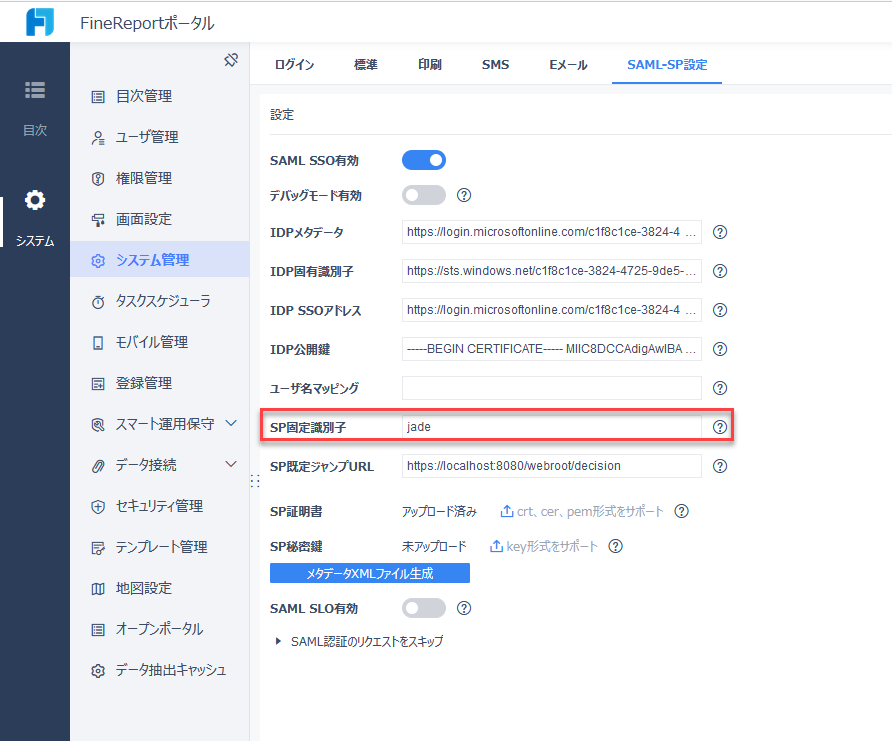

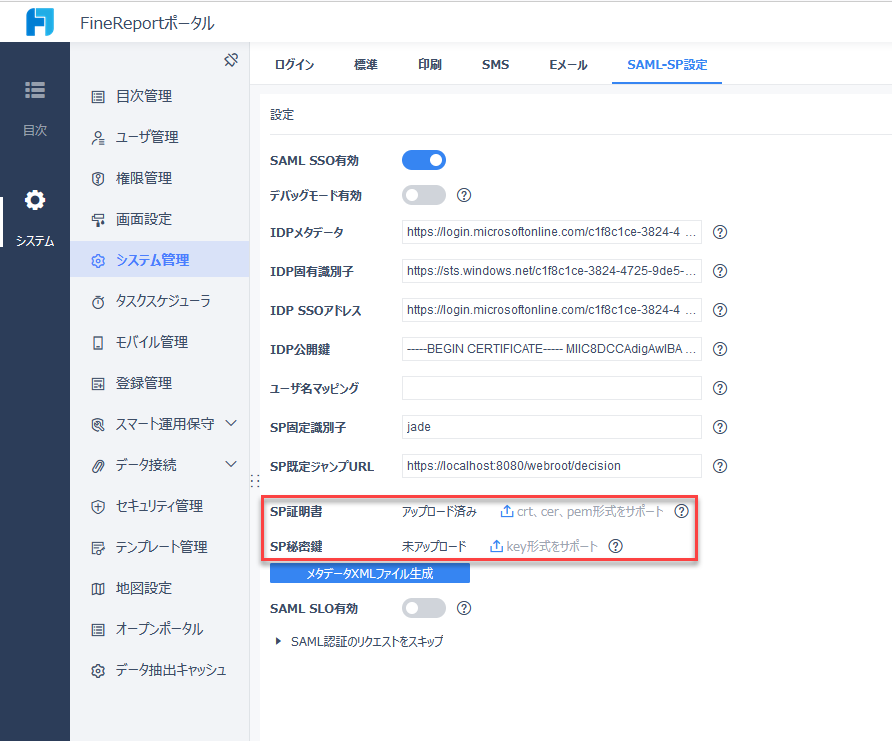

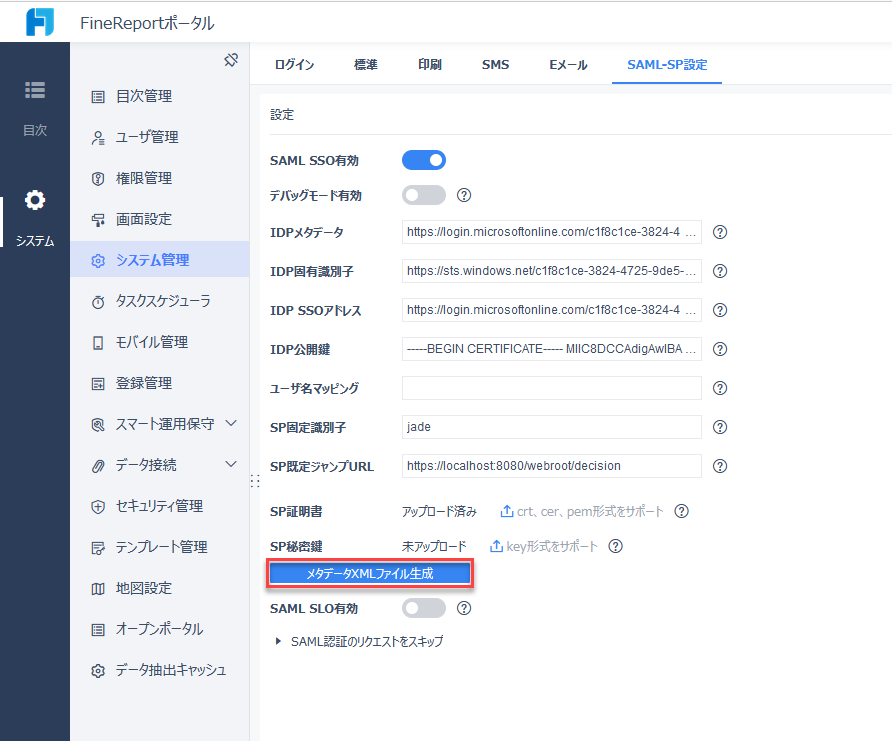

4.3.FineReport管理ポータルで設定項目を完成

FineReport管理ポータルで前述の設定項目を完成します。ここではIDP SSOアドレスをスキップしました。設定項目を正確に完成した後、保存をクリックしてください。

注意:AzureAD内のユーザに基づいて、FineReportシステムでユーザを同期するのがSSO機能実現の前提となります。

4.4.効果の確認

下図のように、FineReportシステムのURLにアクセス(例えばhttps://testlocalhost:8443/webroot/decision)すると、SAML SSO機能が有効になります。

既にログインしたユーザがログアウトすると、システムのログイン画面(例えばhttps://testlocalhost:8443/webroot/decision/login)に戻ります。

5.SAML SSOを無効化

5.1.SAML SSOを無効化

システム管理員アカウントでFineReport管理ポータルにログインして、システム‐システム管理‐SAML‐SP設定でSAML SSO有効をオフにし、保存をクリックします。下図ようになります。